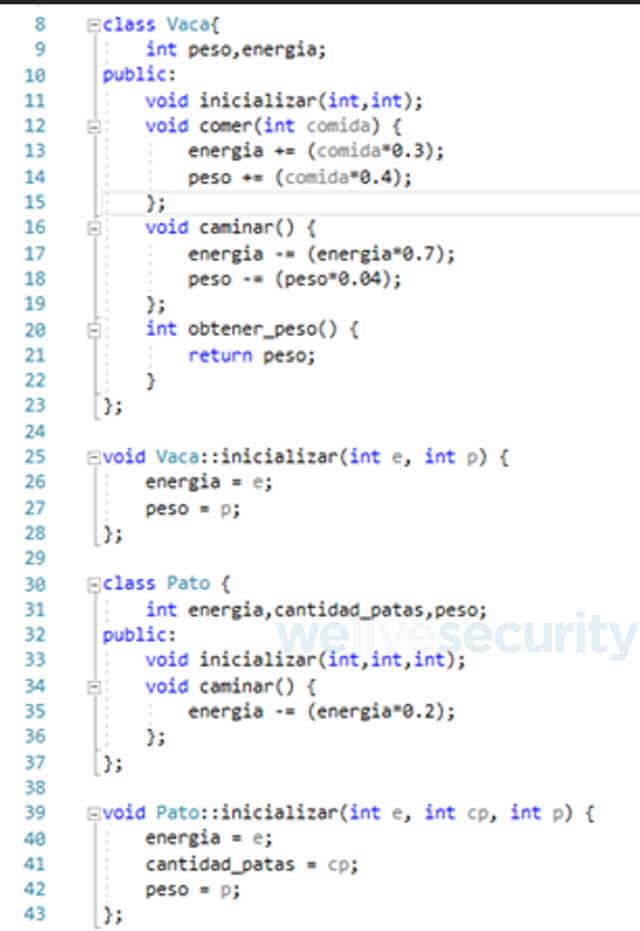

Cómo analizar malware en C++ con IDA Free: Guía práctica

Cómo analizar malware desarrollado en C++ con IDA Free: Guía completa para principiantes El análisis de malware es una tarea esencial en el ámbito de la ciberseguridad. Una de las herramientas más cotizadas por los expertos en la materia es IDA Free, un descompilador que permite investigar cómo funcionan los programas maliciosos. En este artículo, […]

ASUS advierte sobre grave falla de autenticación en routers AiCloud

ASUS advierte sobre una grave vulnerabilidad de autenticación en routers con AiCloud En el mundo de la tecnología e internet, la seguridad digital es un aspecto primordial que no debemos pasar por alto. Recientemente, ASUS ha emitido una alerta sobre una crítica vulnerabilidad de bypass de autenticación en sus routers que utilizan AiCloud. Este fallo, […]

1000 Millones de Razones para Proteger tu Identidad en Internet

1000 millones de razones para proteger tu identidad en Internet: ¿cómo evitar el robo de datos? En la era digital, donde nuestras vidas están conectadas a un clic de distancia, las amenazas cibernéticas están a la orden del día. Las brechas de seguridad, el phishing y otros ataques maliciosos son constantes recordatorios de que la […]

Alerta: Scammers se hacen pasar por empleados del FBI IC3

Los Scammers se Hacen Pasar por Empleados del FBI IC3 para ‘Ayudar’ a Recuperar Fondos Perdidos La creciente oleada de estafas en línea ha llevado a que muchas personas sean víctimas de fraudes que les roban su dinero. Recientemente, hemos visto un fenómeno alarmante donde los scammers se hacen pasar por empleados del FBI IC3 […]

Alerta: Correos patrocinados en Gmail que simulan ser de StockCenter

Correos Patrocinados en Gmail que Simulan ser de StockCenter para Estafar y Robar Datos En la era digital actual, la seguridad online se ha convertido en una preocupación apremiante para los usuarios de Internet. Las estafas digitales han evolucionado de tal manera que incluso los correos patrocinados en Gmail pueden convertirse en una trampa peligrosa. […]

OpenAI Details: ChatGPT-O3 y O4-Mini con Límites de Uso Altos

OpenAI detalla los límites de uso de ChatGPT: o3, o4-mini y o4-mini-high La inteligencia artificial ha revolucionado la forma en que interactuamos con la tecnología, y OpenAI se posiciona como uno de los líderes en este ámbito. Recientemente, OpenAI ha lanzado tres nuevos modelos de razonamiento: ChatGPT-o3, o4-mini y o4-mini-high. Sin embargo, estos modelos también […]

¿Qué es el doubleclickjacking? Descubre su impacto ahora

¿Qué es el doubleclickjacking y cómo protegerte de este ataque informático? En el mundo digital actual, donde la información personal se convierte en un objetivo constante para los atacantes, es fundamental entender las amenazas que pueden poner en riesgo nuestros datos. Uno de estos peligros es el fenómeno del doubleclickjacking. Pero, ¿qué es el doubleclickjacking […]

Interlock Ransomware Gang: Herramientas Falsas en ClickFix

La Amenaza del Interlock Ransomware: Cómo los Hijos de ClickFix Atacan con Herramientas Falsas de TI La creciente sofisticación de los grupos de ransomware ha llevado a desarrollos preocupantes en el ámbito de la ciberseguridad. Un claro ejemplo de esto es el grupo del ransomware Interlock, que ha adoptado una táctica insidiosa conocida como ClickFix […]

Cómo Aprovechar al Máximo los Entrenamientos en Ciberseguridad

Cómo aprovechar al máximo los entrenamientos en ciberseguridad: Estrategias efectivas para el éxito La ciberseguridad es un tema de vital importancia en nuestra era digital, donde las amenazas están a la orden del día. La formación en ciberseguridad no debería ser vista como una tarea aburrida o una obligación. Al contrario, saber cómo aprovechar al […]

SonicWall SMA VPN Devices: Attacks Surge Desde Enero

SonicWall SMA VPN: Dispositivos atacados desde enero En el mundo digital actual, la seguridad cibernética se ha convertido en una de las principales preocupaciones tanto para empresas como para usuarios particulares. Con el aumento en la explotación de vulnerabilidades, es crucial que todos estén informados sobre las amenazas que afectan a sus dispositivos de red. […]